.: فراتر از امنیت :.

وبلاگ تخصصی ترفند های امنیتی سایبری - در حال راه اندازی.: فراتر از امنیت :.

وبلاگ تخصصی ترفند های امنیتی سایبری - در حال راه اندازیقربانیان اصلیStuxnetویروس استاکسنت کی یا کجاست

حملات ویروس استاکس نت همچنان ادامه دارد و این ویروس به طور مستمر به روز رسانی می شود

احتمال آلودگی نیروگاه اتمی بوشهر به ویروس فوق پیشرفته Stuxnet

روزنامه “افتون بلادت” بزرگترین روزنامه اسکاندیناوی در خبری که روز شنبه ۲۵ سپتامبر در این روزنامه منتشر شده با اتکا به نظر کارشناسان رایانه ای سوئدی و آلمانی احتمال می دهد که سیستم رایانه ای نیروگاه اتمی بوشهر در ایران به فوق پیشرفته ترین ویروس رایانه ای جهان بنام “استاکسنت” آلوده شده است.

همین روزنامه به نقل از کارشناسان سوئدی و آلمانی می نویسد که شواهد حاکی از آن است که خلق ویروس “استاکسنت” که فوق پیشرفته ترین ویروس رایانه ای جهان بشمار می رود از عهده افراد عادی خارج است و تنها یک تشکیلات سازمان یافته و یا دولتی می تواند قادر به طراحی و آفرینش آن باشد.

به نظر کارشناسانی که “افتون بلادت” از آنها نقل قول کرده است آفرینندگان ویروس “استاکسنت” آن را انحصارا با هدف نابود سازی تاسیسات نیروگاه اتمی بوشهر در ایران آفریده اند

وجه خوانندگان را در ذیل به برگردان فارسی این گزارش روزنامه “افتون بلادت” جلب می کنیم. پیوند مستقیم به متن اصلی خبر بزبان سوئدی در پایان همین مطلب درج شده است

توضیحات کامل را از این لینک بخوانید

=====توضیحی در مورد این بد افزار ا ز طرف سایت انرژی اتمی ایران

بدافزار Stuxnet اخیراً یک بدافزار خطرناک به نام Stuxnet در همه کشورهای جهان و به خصوص ایران گسترش پیدا کرده است که هدف آن ...

چین - عامل ایجاد ویروس استاکس نت

9 مهر 1389 - مهر- یک روزنامه هندی امروز در

مطلبی چین را به عنوان عامل طراحی و راه اندازی کرم رایانه ای استاکس نت

معرفی کرد.

تایمز هند در مطلب خود که با عنوان "چین با استاکس نت به هند

ضربه می زند" چاپ شده می نویسد : کرم رایانه ای استاکس نت که گفته می شود

برای نفوذ در تاسیاست هسته ای ایران طراحی شده ممکن است در گام اول برای

نفوذ در هند و ضربه زدن به تاسیسات هند ساخته شده باشد و غیر از چین کسی

دیگری عامل آن نباشد.

در همین رابطه "جفری کار" از متخصصان جنگ سایبری

آمریکا در این باره می گوید: بیش از هر کشوری احتمال دست داشتن چین در

طراحی این کرم رایانه ای محتمل است.

تایمز هند در ادامه می نویسد: در

حالی که از گذشته هکرهای چینی به تلاش برای نفوذ در رایانه های دولتی هند

معروف بوده اند، بررسی های انجام شده بر روی استاکس نت نشان می دهد که این

کرم نمی تواند کار کشور دیگری به غیر از آمریکا، اسرائیل و یا چین باشد.

جفری

کار در این باره می گوید : احتمال دست داشتن چین در این کار بیش از سایرین

است و من اطلاعات بیشتر در این رابطه را در کنفرانسی که قرار است در ماه

دسامبر برگزار شود ارائه می کنم.

وی در ادامه با اشاره به مشکلی که چندی

پیش در ******* "ایزرو اینست" بوجود آمده بود گفت : مهمترین دلیل که در

مورد این مشکل هنوز ناشناخته باقی مانده این است که آیا چین در بروز آن دست

داشته با خیر.

به نوشته این روزنامه، هند با ثبت شش هزار مورد نفود

استاکس نت در رایانه های دولتی سومین قربانی بزرگ این کرم جاسوس محسوب می

شود.

در تیرماه سال جاری توسط شرکتی به نام VirusBlockAda اعلام کرد نرم

افزاری را بر روی سیستم رایانه یکی از مشتریان ایرانی خود مشاهده کرده،

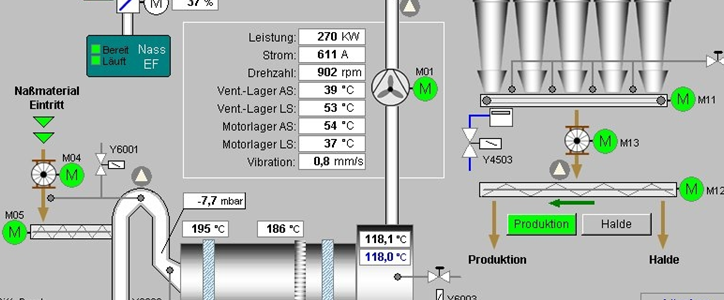

کشف شد. این کرم به دنبال سیستم مدیریتی SCADA زیمنس که معمولا در کارخانه

های بزرگ تولیدی و صنعتی مورد استفاده قرار می گیرد بوده و تلاش می کند

اسرار صنعتی رایانه های این کارخانه ها را بر روی اینترنت بارگذاری

(Upload) کند.

سایمنتک اعلام کرده نمی داند چرا ایران و دیگر کشورها به

این اندازه تحت تاثیر آلودگی های ویروسی قرار دارند. به گفته لووی تنها می

توان گفت افرادی که این نرم افزارهای خاص را ساخته اند، آن را ویژه حمله به

این نقاط جغرافیایی خاص طراحی کرده اند.

خبرگزاری فرانسه در تشریح این

کرم جاسوسی می نویسد : Stuxnet قادر به تخریب لوله های گاز، ایجاد خلل در

فعالیت های تاسیسات هسته ای و حتی انفجار دیگهای بخار کارخانجات مختلف است.

بر

اساس این گزارش، این کرم جاسوسی توانسته در سیستم کنترلهای ساخته شده توسط

شرکت زیمنس آلمان که در تاسیسات صنعتی و همچنین تاسیات تامین آب شرب، چاه

های نفت، نیروگاه های برق و دیگر تاسیسات صنعتی نصب شده اند نفوذ کند.

Stuxnet

قادر به تکثیر خود و انتقال از طریق شبکه های رایانه ای است. این کرم

جاسوسی نخستین بار در تاریخ 15 جولای توسط شرکت زیمنس گزارش شد.

دانلود انتی استاکس نت(Stuxnet)

موضوع : دانلود نرم افزار BitDefender Offers Free Removal Tool for Stuxnet

در تاریخ دوم مردادماه سال جاری بود که خبرگزاری مهر برای اولین بار خبری درباره یک کرم جاسوسی جدید منتشر کرد که در آن به نقل از موسسات خارجی عنوان شده بود ایران قربانی اصلی این کرم جاسوسی جدید است. در آن تاریخ شرکت “سایمنتک” اعلام کرد : رایانه های ایران مورد هجوم شدید کرم خطرناک رایانه ای به نام Stuxnet قرار گرفته اند که تلاش می کند اطلاعات سیستمهای کنترل صنعتی را به سرقت برده و آنها را بر روی اینترنت قرار دهد. اندونزی و هندوستان نیز به واسطه این نرم افزار مخرب مورد هجوم قرار گرفته اند.

بر اساس اطلاعات جمع آوری شده توسط شرکت “سایمنتک” در حدود ۶۰ درصد از سیستمهای رایانه ای که به این ویروس آلوده شده اند در ایران قرار دارند. اندونزی و هندوستان نیز به واسطه این نرم افزار مخرب که به Stuxnet شهرت دارد مورد هجوم قرار گرفته اند.به گفته “الیاس لووی” مدیر ارشد فنی بخش “پاسخگویی ایمنی سایمنتک” با توجه به تاریخ نشانه های دیجیتالی که از این کرم رایانه ای به جا مانده، می توان گفت این نرم افزار از ماه ژانویه سال جاری میان رایانه ها در گردش بوده است.

Stuxnet در تیرماه سال جاری توسط شرکتی به نام VirusBlockAda که اعلام کرد نرم افزاری را بر روی سیستم رایانه یکی از مشتریان ایرانی خود مشاهده کرده، کشف شد. این کرم به دنبال سیستم مدیریتی SCADA زیمنس که معمولا در کارخانه های بزرگ تولیدی و صنعتی مورد استفاده قرار می گیرد بوده و تلاش می کند اسرار صنعتی رایانه های این کارخانه ها را بر روی اینترنت بارگذاری (Upload) کند.

سایمنتک اعلام کرده نمی داند چرا ایران و دیگر کشورها به این اندازه تحت تاثیر آلودگی های ویروسی قرار دارند. به گفته لووی تنها می توان گفت افرادی که این نرم افزارهای خاص را ساخته اند، آن را ویژه حمله به این نقاط جغرافیایی خاص طراحی کرده اند.

خبرگزاری فرانسه در تشریح این کرم جاسوسی می نویسد : Stuxnet قادر به تخریب لوله های گاز، ایجاد خلل در فعالیت های تاسیسات هسته ای و حتی انفجار دیگهای بخار کارخانجات مختلف است.

بر اساس این گزارش، این کرم جاسوسی توانسته در سیستم کنترلهای ساخته شده توسط شرکت زیمنس آلمان که در تاسیسات صنعتی و همچنین تاسیات تامین آب شرب، چاه های نفت، نیروگاه های برق و دیگر تاسیسات صنعتی نصب شده اند نفوذ کند

استاکسنت (به انگلیسی: Stuxnet) یک بدافزار رایانهای (بنا بر نظر شرکتهای نرمافزاری امنیت رایانه کرم رایانهای یا تروجان) است که اولین بار در تاریخ ۱۳ جولای ۲۰۱۰ توسط ضدویروس ویبیای۳۲ شناسایی شد. این بدافزار با استفاده از نقص امنیتی موجود در میانبرهای ویندوز، با آلوده کردن رایانههای کاربران صنعتی فایلهای با قالب اسکادا که مربوط به نرمافزارهای WinCC و PCS7 شرکت زیمنس را جمع آوری کرده و به یک سرور خاص ارسال میکند.

انتشاراین بدافزار در اواسط تیرماه ۱۳۸۹ در سراسر جهان انتشار یافت و بیشترین میزان آلودگی به این بدافزار در ایران گزارش شدهاست کارشناسان معتقدند طراحان این بدافزار یک منطقه جغرافیایی خاص را مدنظر داشتهاند و طبق گزارش مجله بیزنس ویک هدف از طراحی این بدافزار دستیابی به اطلاعات صنعتی ایران است.این بدافزار برای جلوگیری از شناسایی شدن خود از امضای دیجیتال شرکت Realtek استفاده میکند

هدف اصلی آن حمله به شبکه های کامپیوتری صنعتی استفاده کننده از نرم افزار WinCC شرکت زیمنس. اما ماهیت آسیب پذیری، تمامی سیستم های ویندوز را آسیب پذیر نمود، و با این که شیوه رفع این کرم اینترنتی به سرعت پس از کشف آن منتشر شد، برای حذف و یا حتی محدود کردن گسترش این کرم اینترنتی کافی نبود.

استاکس نت از یک آسیب پذیری در ویندوز استفاده می کند که امکان گسترش این کرم بدون اجرای فایل را فراهم می نماید. بهره برداری موفقیت آمیز استاکس نت از سیستم باعث می شود دو کیت اصلی و یک در عقبی در سیستم نصب شود.

خیلی از آنتی ویروس ها قادر نیستند استاکس نت را شناسایی کنند

. کابرانی که می خواهند مطمئن شوند سیستم آنها توسط این کرم آلوده نشده، و کاربرانی که با مشکلاتی در سیستم شان روبرو شده اند، ممکن است بخواهند ابزار حذف استاکس نت استفاده کنند؟

مشاهده کامل متن در ادامه مطلب . . .

ادامه مطلب ...روش مقابله با کرم جاسوس اطلاعات STUXNET

به گزارش مهر، نسخه ابتدایی استاکس نت نخستین بار یک و نیم سال پیش از سوی یک شرکت کوچک امنیتی در بلاروس گزارش شد و یک ماه بعد از آن نیز تایید شد که این کرم در حال هدف قرار دادن سیستم های ویندوز در مدیریت سیستم های کنترل صعنتی بزرگ است اما شرکت های معروف دنیا که علیه بدافزارها کار می کنند در مورد این بدافزار که آن زمان از آسیب پذیری های ساده تری استفاده می کرد در مورد آن اطلاع رسانی عمومی نکرده و اقدامی خاصی در این باره انجام ندادند.

سیستم های کنترل صنعتی اغلب با عنوان اسکادا شناخته می شوند و هر چیزی را از سایت های نیروگاهی گرفته تا خطوط انتقال نفت کنترل می کنند و طبق اعلام رسمی، ایران جدی ترین هدف این کرم بوده و براساس اولین آمار ارائه شده در دو ماه پیش نزدیک به 60 درصد از تمامی سیستم های آلوده به این ویروس در ایران قرار داشتند.

به همین دلیل به نظر می رسد این ویروس با اهدافی خاص نیروگاههای اتمی ایران را مورد هدف قرار داده است. استاکس می تواند به طور همزمان از چهار آسیب پذیری برای دسترسی به شبکه های رایانه ای استفاده کند و به اعتقاد کارشناسان پیش از این دیده نشده که یک بدافزار به طور همزمان از چهار آسیب پذیری اصلاح نشده استفاده کند.

ساماندهی و پیچیدگی این بدافزار به حدی قابل توجه و اعجاب انگیزاست که محققان معتقدند که کسانی که پشت این بدافزار قرار دارند، قصد دارند به تمام دارایی های شرکت یا شرکت های هدف خود دست یابد. همچنین محققان امنیتی براین باورند که تیمی متشکل از افرادی با انواع تخصص ها و پیش زمینه های صنعتی و IT این بدافزار را ایجاد کرده و هدایت می کنند.

کارشناسان معتقدند که سطح بالایی از تخصص صنعتی در نوشتن این ویروس مورد استفاده قرار گرفته است و به همین دلیل انگیزه عادی یا کسب درآمد در نوشتن آن مطرح نبوده است. به همین دلیل است که گفته می شود یک سازمان یا یک دولت متخاصم علیه ایران ممکن است دست به این اقدام سایبری زده باشد.

به اعتقاد کارشناسان استاکس نت بسیار پیچیده و در سطح بالایی از تکنولوژی قرار دارد که در نوع خود بی نظیر است. شاید به تعبیری این کرم جاسوسی اولین نمونه ویروسی باشد که به صنعت حمله کرده و خاص صنعت طراحی شده و قویترین بدافزار تاریخ است.

اما با این وجود مسئولان شرکت فناوری اطلاعات کشور معتقدند که این کرم جاسوسی نه تنها تهدیدی برای سیستم های صنعتی کشور محسوب می شود بلکه تهدیدی برای بیش از یک سوم جمعیت کشور که کاربران اینترنت را تشکیل می دهند نیز است.

استاکس نت در کمین رایانه های شخصی

معاون شرکت فناوری اطلاعات ایران با تاکید بر اینکه ویروس رایانه ای استاکس نت که چندی است رایانه های ایرانی را مورد حمله قرار داد تنها محیط صنعتی را تهدید نمی کند ، گفت: این ویروس نقاط ضعفی را در کامپیوترهای آلوده ایجاد می کند که امکان دسترسی به اطلاعات رایانه کاربران را از راه دور فراهم می سازد.

حمید علیپور اظهار داشت: کرم جاسوسی استاکس نت بسیار خطرناک است و به رغم اینکه محیط های صنعتی را مورد حمله قرار می دهد ، کاربرانی که در منزل از رایانه استفاده می کنند و یا شرکت های دولتی و خصوصی نیز در معرض تهدید این ویروس قرار دارند.

وی با تاکید بر اینکه معمولا مهاجمین به اطلاعات اجازه دسترسی به راههای نفودی که در رایانه ها باز کرده اند را به دیگران نمی دهند و با سرورهای میانی و روش های کد شده سعی می کنند این راه های نفوذ را حفاظت کرده و تنها خود از این کامپیوترهای آلوده استفاده کنند، اضافه کرد: اما آنچه که در این ویروس تعجب آور است این است که راههای نفوذ در دسترس است و هر فردی که کوچکترین اطلاعاتی از هک و جاسوسی الکترونیک داشته باشد می تواند از کامپیوتر آلوده سوء استفاده کند.

معاون شرکت فناوری اطلاعات گفت: این به این معنا است که دری روی رایانه های آلوده باز شده که از طریق اینترنت امکان حمله به رایانه توسط گروهی به جز مهاجمین استاکس نت را فراهم کرده است.

علیپور گفت: با بیان اینکه اگرچه تهدید اولیه این ویروس در ایران بوده اما با توجه به رشد و نفوذی که در سطح دنیا داشته این بدافزار از کنترل خارج شده و در جاهای دیگر دنیا هم در حال توسعه یافتن است. ادامه مطلب ...

همه آن چیزی که باید درباره استاکس نت بدانید

هنوز موضوعات مربوط به استاکس نت داغ است. اما اینکه این کرم چه می کند را f-secure با همراهی محققان مایکروسافت، کاسپرسکی، سیمانتک و دیگر صاحب نظران به صورت پرسش و پاسخ بیان کرده است. انصافا خواندنش خالی از لطف نیست…

پرسش: استاکس نت

چیست؟

پاسخ: کرم ویندوز است که توسط USB

پخش می شود. این کرم می تواند در داخل یک سازمان خودش را در منابع به

اشتراک گذاشته شده ی شبکه (در صورت انتخاب کلمات عبور ضعیف) پخش کند.

پرسش: این کرم می

تواند خودش را از طریق دستگاه های USB دار پخش کند؟

پاسخ: البته. استاکس نت می تواند خودش را از طریق هر چیزی

که شما آن را به عنوان یک درایو نصب می کنید، پخش کند. مثلا، گوشی تلفن

همراه، هارد اکسترنال، فریم عکس و غیره.

پرسش: کارش چیست؟

پاسخ: سیستم را آلوده کرده و خودش را با یک روت کیت مخفی

می کند و به نظاره می نشیند تا اینکه سیستم آلوده به یک سیستم کارخانه ایی

زیمنس متصل شود.

پرسش: با سیستم کارخانه ایی زیمنس چه می کند؟

پاسخ: استاکس نت دستورات ارسال شده از کامپیوتر ویندوز

دار به PLC (کنترل کننده) را تغییر می دهد.

پرسش: چه کار با

کارخانه مورد نظرش می تواند انجام دهد؟

پاسخ:

تغییرات پیچیده ایی برای سیستم ایجاد می کند. نتیجه ی تغییرات بدون مشاهده

ی محیط واقعی قابل کشف نیست.

پرسش: چه کاری از

این کرم بر می آید؟

پاسخ: می تواند

موتورها، حمل کننده های تسمه ای و پمپ ها را تعدیل کند. استاکس نت می تواند

یک کارخانه را از کار بیاندازد. با یک تغییرات درست و حسابی قدرت انفجار

اجزا را دارد.

پرسش: چرا استاکس

نت تا به این حد، پیچیده عنوان می شود؟

پاسخ:

به این دلیل که از چندین حفره ی امنیتی استفاده کرده و به عنوان درایور

خود بر روی سیستم قرار می گیرد.

پرسش: چطور امکان

پذیر است که یک کرم درایور متعلق به خودش را نصب کند؟ مگر نباید درایورها

برای استفاده در ویندوز امضا شده باشند؟

پاسخ:

درایور استاکس نت با یک گواهی نامه دزدیده شده از Realtek امضا می شود.

پرسش: آیا این

گواهی نامه دزدیده شده لغو شده است؟

پاسخ:

بله. VeriSign در ۱۶ جولای آن را لغو کرد. اما در ۱۷ جولای یک گونه ی

اصلاح شده با گواهینامه دزدیده شده از JMicron یافت شد.

پرسش: ارتباط بین

JMicron و Realtek چیست؟

پاسخ: ارتباطی

ندارند. اما اداره مرکزی هر دو کمپانی در یک شهرک صنعتی در تایوان واقع شده

است.

پرسش: چرا تحلیل

جزییات استاکس نت تا به این حد کند است؟

پاسخ:

به این دلیل که به شکل فوق العاده ایی پیچیده و بزرگ است. حجم استاکس نت

بیش از ۱٫۵ مگابایت است.

پرسش: از چه زمانی

کرم استاکس نت شروع به پخش شدن کرد؟

پاسخ:

در ماه ژون ۲۰۰۹ و یا حتی پیش تر. یکی از اجزا تاریخ کامپایلِ ژانویه ۲۰۰۹

دارد.

پرسش: چه زمانی کشف

شد؟

پاسخ: یک سال بعد در ژون ۲۰۱۰

پرسش: چطور چنین

چیزی امکان دارد؟

پاسخ: سوال خوبیست!

پرسش: استاکس نت توسط یک دولت نوشته شده است؟

پاسخ:

اینطور به نظر می رسد.

پرسش: چگونه استاکس نت متوجه می شود که یک دستگاه پیش از

این آلوده شده است؟

پاسخ: یک کلید رجیستری با مقدار ۱۹۷۹۰۵۰۹

برای علامت زدن دستگاه آلوده ایجاد می کند.

پرسش: معنای ۱۹۷۹۰۵۰۹ چیست؟

پاسخ: تاریخ است. ۹

می ۱۹۷۹٫

پرسش: در ۹ می ۱۹۷۹

چه اتفاقی افتاد؟

پاسخ: شاید تاریخ تولد

نویسنده ی این کرم باشد. علاوه بر این، ۹ می ۱۹۷۹ زمانی است که تاجر مشهور

ایرانی – یهودی، حبیب القانیان اعدام شد.

پرسش: آیا استاکس

نت خودش را تا ابد منتشر می کند؟

پاسخ:

نسخه ی فعلی تاریخ انقضای ۲۴ ژون ۲۰۱۲ دارد. روند پخش استاکس نت در این

تاریخ متوقف خواهد شد.

پرسش: چند کامپیوتر

آلوده به این کرم شدند؟

پاسخ: صدها هزار.

پرسش: چگونه

مهاجمان تروجانی مانند این را به تاسیسات امن انتقال دادند؟

پاسخ: برای مثال، یافتن و آلوده کردن دستگاه USB یکی از

کارمندان. سپس منتظر کارمند مانده تا دستگاه USB را به محل کارش برده و

کامپیوتر محل کار را آلوده کند. در نتیجه، آلودگی از طریق دستگاه USB در

تاسیسات امن پخش می شود.

پرسش: در تئوری چه کارهای دیگری از استاکس نت بر می آید؟

پاسخ:

سال پیش، زیمنس اعلام کرده بود که سیستم Simatic می تواند سیستم های اعلام

خطر، کنترل های دسترسی و درب ها را کنترل کند. در تئوری، استاکس نت می

تواند به مکان های فوق محرمانه دسترسی بیابد.

پاسخ:

سال پیش، زیمنس اعلام کرده بود که سیستم Simatic می تواند سیستم های اعلام

خطر، کنترل های دسترسی و درب ها را کنترل کند. در تئوری، استاکس نت می

تواند به مکان های فوق محرمانه دسترسی بیابد.

کامل تر از f-secure